2

15

2019

“DNS Flag Day”ということでDNSサーバの振る舞いを調べてみた

DNS Flag Dayて何だろう?

IPv6関連のIPアドレスの割り当てや取得方法などについてJPRSやJPNIC関係のホームページを覗いていたら、”DNS Flag Day” に関連したDNSサーバ管理者やネットワーク管理者などに対する注意喚起文書が目についた.恥ずかしながら私はこの “DNS Flag Day” という2月1日のDNS関連のマイルストーンの事を知らなかったので、自分が運用している個人ドメインのDNSサーバや組織のドメインサーバの実装がどのようになっているのか確認してみることにした.

先ずは、”DNS flag day” の公式ホームページを覗いてみる.このサイトは6カ国語に対応しているが、残念ながら日本語はないので、英語が苦手な人は、JPRSやJPNICのホームページから”DNS Flag Day”の情報を拾っておくと良いだろう.

・DNS flag dayの概要・影響と対応状況の確認方法 (JPRS)

・『DNS flag day です 』(JPNIC BLOG)

・「512の壁」を越える ~EDNS0の概要と運用上の注意~ (JPRS トピックス&コラム)

“DNS Flag Day”を大雑把に言うと、これまで大目に見てきたルールに則っていないDNSサーバやいい加減な運用と許しませんよという決別宣言の日と思えば良いだろう.DNSはインターネットの要なので、皆できちんとDNSを運用して行くぞという決意表明と言っても良いだろう.

実際に、2/1からBINDなどのオープンソースやGoogleやMSなどのDNSサービス、大手機器ベンダーなどが対応を始めるようなので、DNSに少しでも関わる人は今回の”DNS Flag Day”移行の動きをきちんと把握しておく必要がある.

DNSとの係わり方によって、

・単なるインターネット利用者

⇒ 特に何かを行う必要も無い(Don’t Worry.)

・ドメイン所有者

⇒ 自分が所有するドメインをチェックサイトで調べる

・DNSサーバ管理者

⇒ ドメインリゾルバサーバ運用者:重要なアクセス先のドメインの挙動を前もってチェックサイトで

調べておく

⇒ ドメインリサーバ運用者:ドメインの権威DNSサーバが正しく実装・運用されているかどうかを

チェックサイトで調べ、問題があれば対処する

(最新版へのアップデートやFirewall設定の見直し、…etc.)

”Firewalls must not drop DNS packets!!!”

・DNS関係の専門家(開発者、研究者など)

頑張ってくださいね(^^)/

【実験君】DNSサーバが返す情報をテストしてみる

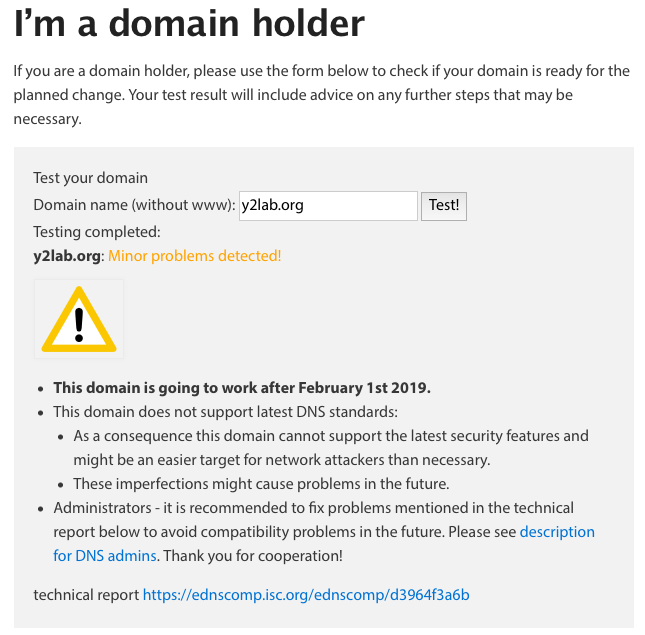

・このblogのドメイン “y2tech.net” (AWS Route53サービス)

おや AWS Route53はちょっと問題ありという結果に...

一番下にある、isc.orgの診断ツールが出力した結果のリンクを辿ってみると、エラーの内容を確認できる.

y2tech.net. @205.251.198.87 (ns-1623.awsdns-10.co.uk.): dns=ok edns=ok edns1=noerror,noopt,soa edns@512=ok ednsopt=ok edns1opt=noerror,noopt,soa do=ok ednsflags=ok docookie=ok edns512tcp=ok optlist=ok,nsid,subnet (927967dd7b316d7ab5100673f5628c43 -)

y2tech.net. @2600:9000:5306:5700::1 (ns-1623.awsdns-10.co.uk.): dns=ok edns=ok edns1=noerror,noopt,soa edns@512=ok ednsopt=ok edns1opt=noerror,noopt,soa do=ok ednsflags=ok docookie=ok edns512tcp=ok optlist=ok,nsid,subnet (2a8d421fe512db640f3d6793e76d8cfe -)

y2tech.net. @205.251.193.17 (ns-273.awsdns-34.com.): dns=ok edns=ok edns1=noerror,noopt,soa edns@512=ok ednsopt=ok edns1opt=noerror,noopt,soa do=ok ednsflags=ok docookie=ok edns512tcp=ok optlist=ok,nsid,subnet (6e0a624c9e1fdd897ef163b8131386f2 -)

y2tech.net. @2600:9000:5301:1100::1 (ns-273.awsdns-34.com.): dns=ok edns=ok edns1=noerror,noopt,soa edns@512=ok ednsopt=ok edns1opt=noerror,noopt,soa do=ok ednsflags=ok docookie=ok edns512tcp=ok optlist=ok,nsid,subnet (4af1a7c146cdc0e5211a9469210c5b10 -)

y2tech.net. @205.251.197.143 (ns-1423.awsdns-49.org.): dns=ok edns=ok edns1=noerror,noopt,soa edns@512=ok ednsopt=ok edns1opt=noerror,noopt,soa do=ok ednsflags=ok docookie=ok edns512tcp=ok optlist=ok,nsid,subnet (4f03a5065eb1f09d963c13ec1df0ecee -)

y2tech.net. @2600:9000:5305:8f00::1 (ns-1423.awsdns-49.org.): dns=ok edns=ok edns1=noerror,noopt,soa edns@512=ok ednsopt=ok edns1opt=noerror,noopt,soa do=ok ednsflags=ok docookie=ok edns512tcp=ok optlist=ok,nsid,subnet (d8ed5005dc9ba4d55d9f03aee377d8a5 -)

y2tech.net. @205.251.194.2 (ns-514.awsdns-00.net.): dns=ok edns=ok edns1=noerror,noopt,soa edns@512=ok ednsopt=ok edns1opt=noerror,noopt,soa do=ok ednsflags=ok docookie=ok edns512tcp=ok optlist=ok,nsid,subnet (8c45dc40b487cc447a2257ec38384025 -)

y2tech.net. @2600:9000:5302:200::1 (ns-514.awsdns-00.net.): dns=ok edns=ok edns1=noerror,noopt,soa edns@512=ok ednsopt=ok edns1opt=noerror,noopt,soa do=ok ednsflags=ok docookie=ok edns512tcp=ok optlist=ok,nsid,subnet (4f722db132daec1e7dc92d433ea0c060 -)

The Following Tests Failed

Warning: test failures may indicate that some DNS clients cannot resolve the zone or will get a unintended answer or resolution will be slower than necessary.

Warning: failure to address issues identified here may make future DNS extensions that you want to use ineffective. In particular echoing back unknown EDNS options and unknown EDNS flags will break future signaling between DNS client and DNS server. We already have examples of this where you cannot depend on the AD flag bit meaning anything in replies because too many DNS servers just echo it back. Similarly the EDNS Client Subnet (ECS) option cannot just be sent to everyone in part because of servers just echoing it back.

EDNS - Unknown Version Handling (edns1)

dig +nocookie +norec +noad +edns=1 +noednsneg soa zone @server

expect: BADVERS

expect: OPT record with version set to 0

expect: not to see SOA

See RFC6891, 6.1.3. OPT Record TTL Field Use

EDNS - Unknown Version with Unknown Option Handling (edns1opt)

dig +nocookie +norec +noad +edns=1 +noednsneg +ednsopt=100 soa zone @server

expect: BADVERS

expect: OPT record with version set to 0

expect: not to see SOA

expect: that the option will not be present in response

See RFC6891

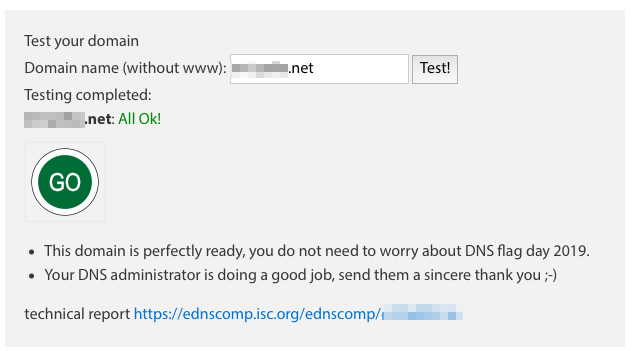

・個人メール用ドメイン “xxxxxx.net” (さくらインターネットドメインホスティングサービス)

こちらは問題ない

xxxxxx.net. @61.211.236.1 (ns1.dns.ne.jp.): dns=ok edns=ok edns1=ok edns@512=ok ednsopt=ok edns1opt=ok do=ok ednsflags=ok docookie=ok edns512tcp=ok optlist=ok,nsid (f8b0659f-5919-45f6-bbb3-ee0f4d79d226)

xxxxxx.net. @133.167.21.1 (ns2.dns.ne.jp.): dns=ok edns=ok edns1=ok edns@512=ok ednsopt=ok edns1opt=ok do=ok ednsflags=ok docookie=ok edns512tcp=ok optlist=ok

All Ok

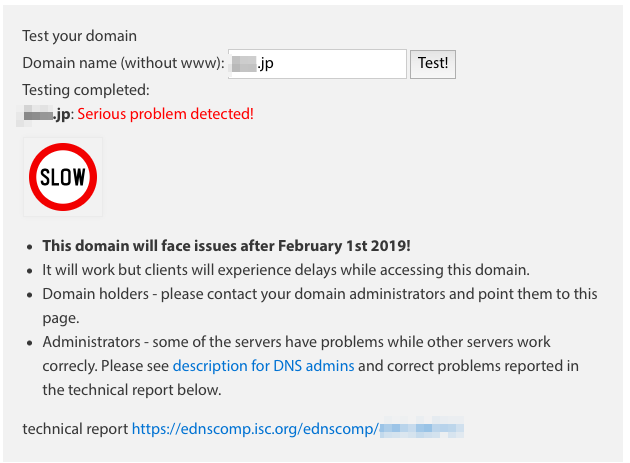

・某公共系機関 “xxxxxx.jp” (オンプレ実装)

あらら... 管理者に教えてあげなきゃ